iOS 10に更新したiPadなどを非公開のWi-Fiに接続していると「セキュリティに関する勧告」が表示され、公開設定に変更するよう指示されます。

しかし、これはAppleの訴訟リスクを減らすための詭弁です。

iOS 10でWi-Fiに「セキュリティに関する勧告」が

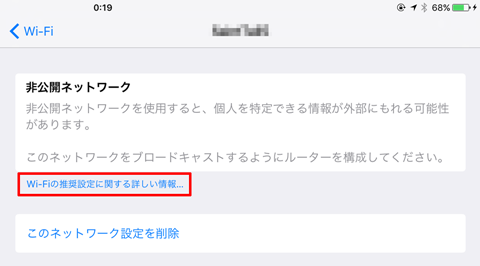

iOS 10にアップグレードしたiPad Pro 12.9インチのWi-Fi設定を見てみるとこのような表示がありました。

同じiOS 10のiPhone 6 Plusでは表示されませんが、iPhone 7 Plusには表示されます。どうも、2015年秋以降に発売された製品にしか表示されないようです。

問題となっているWi-Fi設定を見てみると、このような表示があり「非公開ネットワーク」(ステルス設定)が問題のようです。

「Wi-Fiの推奨設定に関する詳しい情報…」とある部分をクリックすると下記のサイトが開かれます。

この説明を読むと「非表示のネットワーク」と言う項目があり、接続性の問題についての説明はありますが、プライバシーに関する説明はありません。

「個人を特定できる情報が外部にもれる可能性」とは

説明が無いので推測となりますが、このように考えることができます。

今のモバイル機器は位置情報データベースを作成するためにWi-Fiの情報を常にサーバーにアップしています。

例えば、ここに5台のiPhoneがあり、それぞれのiPhoneが検出したWi-FiのSSIDがこのようになったとします。

| iPhone名 | A | B | C | D | E |

|---|---|---|---|---|---|

| 検出SSID | AAA BBB DDD EEE |

AAA BBB DDD EEE |

AAA BBB CCC DDD EEE |

AAA BBB DDD EEE |

AAA BBB DDD EEE |

iPhone CだけがCCCというSSIDを検出していることからCCCは非公開ネットワークであり、iPhone Cの所有者はCCCのネットワークの関係者であることが分かります。CCCのインターネット側IPアドレスから所有者を特定することができるかもしれません。

しかし、iPhoneが通信に使用しているSSIDはアプリから分かりますので、iPhoneと利用しているSSIDの対応を明示するとこのようになりました。

| 端末名 | A | B | C | D | E |

|---|---|---|---|---|---|

| 検出SSID | AAA BBB DDD EEE |

AAA BBB DDD EEE |

AAA BBB CCC DDD EEE |

AAA BBB DDD EEE |

AAA BBB DDD EEE |

結局、非公開ネットワークとすることが「個人を特定できる情報が外部にもれる可能性」が高まる理由にはならないのです。

Appleの目的は訴訟リスクを減らすこと

先ほどの推奨設定の「非表示のネットワーク」の部分を読むとAppleの狙いが見えてきます。

引用すると、こうあります。

非表示のネットワーク

非表示のネットワークでは Wi-Fi 経由で SSID がブロードキャストされません。このオプションは「非公開」ネットワークと呼ばれる場合があります。また、非表示ではない状態が「ブロードキャスト」または「公開」ネットワークと呼ばれる場合もあります。

設定値:無効

詳細:非表示のネットワークは SSID をブロードキャストしないため、デバイスがネットワークを見つけにくくなります。そのため、接続するまでに時間がかかったり、自動接続の信頼性が低下する恐れがあります。ネットワークを非表示にしても、SSID をほかの手段で入手することは依然として可能なため、お使いの Wi-Fi ネットワークを保護したことにはなりません。セキュリティはほかの設定によって強化できます (下記の「セキュリティ」の項目を参照してください)。

この文章には省略されていると思われる部分があり、追加するとこのようになります。

詳細:非表示のネットワークは SSID をブロードキャストしないため、デバイスがネットワークを見つけにくくなります。そのため、接続するまでに時間がかかったり、自動接続の信頼性が低下し、意図せず「Wi-Fiアシスト」が動作してモバイルデータ通信を利用する恐れがあります。

すなわち、下記のような事態を防ぐことが目的と考えられます。

- iPhone 6sでも使えるiOS 9 の隠れた新機能「WiFiアシスト」、アップルが解説ページを公開。毎月容量制限ギリギリまで使う人は注意(engadget)

- iOS 9の新機能「Wi-Fiアシスト」500万ドル級の裁判に発展(GIZMODO)

要は、Wi-Fiアシストが悪いのではなく、非公開ネットワーク(ステルス設定)にしているのが悪いと言いたいようです。

したがって、公開ネットワークに変更する必要はありません。

Appleの指示通りに変更するとセキュリティレベルは確実に下がります。ただしWi-Fiアシストを適切に設定していないと無駄な出費が発生しますので下記を参考にして設定してください。

”とんでも司法判断”も

Wi-Fiの”ただ乗り”は違法ではないとの司法判断が先ごろありました。

- 無線LANただ乗りは「電波法違反に当たらず」 地裁が初判断(ITmedia)

もちろん電波法では違法とならなくとも別の法律で罪には問われますが、今後何かしらの抜け道となる可能性はあります。

特定の条件下で危険に晒される可能性と、長期的に見えない隣家からの攻撃に晒されることと、どちらがより危険かは自明だと思うのですが。

iPhone 6s以降でしか表示されない理由

2015年秋以降発売の製品でしか表示されないのは、それ以前に発売された製品に搭載されたWi-Fiチップでは非公開ネットワーク(ステルス設定)と公開ネットワークとの違いをiOSで検出できないためと思われます。

Wi-Fiチップの変更により、非公開ネットワークへの接続性が悪くなった可能性はあります。

iPhone 6ではMurata製でしたが、iPhone 6sではUniversal Scientific Industrial製になり、iPhone 7では別の型番のMurata製に戻っています。

Wi-Fi環境なのに4Gになっていたら

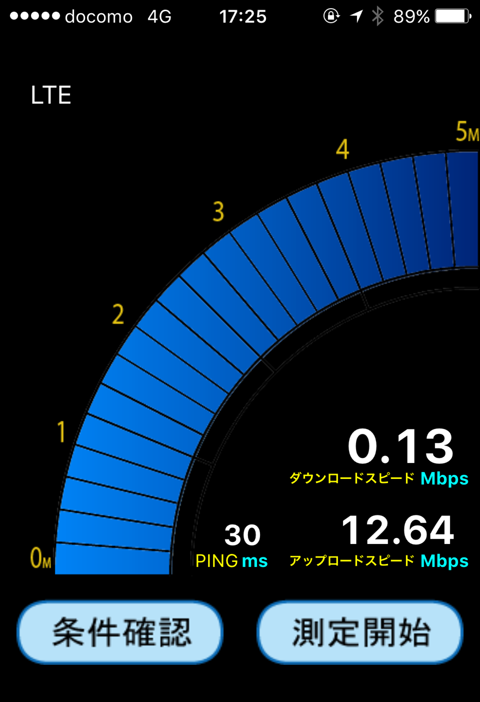

iPhoneやセルラータイプのiPadの場合、「Wi-Fiアシスト」によってWi-Fi環境でも受信状態が悪いと自動で4Gに切り替わる場合があります。

このような場合の選択肢は4つです。

- Wi-Fiアシスト:オン、公開ネットワークに切り替え

- Wi-Fiアシスト:オン、非公開ネットワークのまま

- Wi-Fiアシスト:オフ、公開ネットワークに切り替え

- Wi-Fiアシスト:オフ、非公開ネットワークのまま

1.がAppleの推奨です。インターネットが使えなくなることはありませんが、セキュリティが低くなります。

2.はセキュリティは高いですがWi-Fiへの接続性が悪くなるため4Gの容量を無駄に使います。

3.はセキュリティは低いですが4Gの容量を無駄に使うことはありません。

4.はセキュリティは高いですがWi-Fiへの接続性が悪くなり4Gも使わないため、インターネットを使えなくなる場合があります。

インターネットが使えることが優先なら1、4Gの容量の節約が優先なら3か4ということになります。

ネットワークの公開/非公開はセキュリティに対する考え方なので自分のポリシーで選んでください。

なお、「Wi-Fiアシスト」を「オフ」にする場合は以下のように設定します。

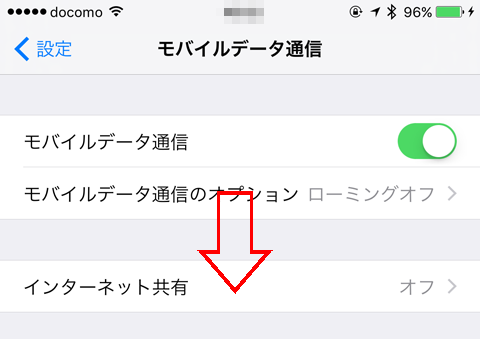

「設定」アプリを開き、「モバイルデータ通信」をタッチします。

画面を下までスクロールします。

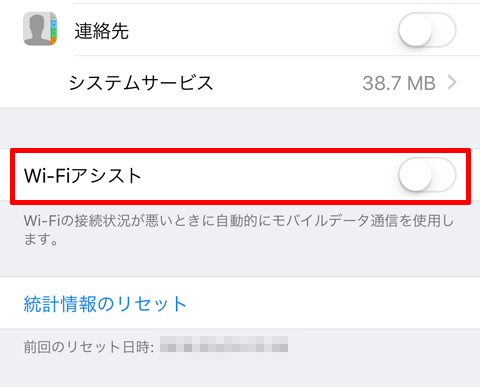

「Wi-Fiアシスト」がありますので「オフ」にします。

電波状況は無線LAN親機の寿命、近隣住居からの干渉、電子レンジ、無線マウス、固定電話の子機、降雨などいろいろな要因で悪化します。そのような状況は早期に発見して改善すべきですが、この機能を有効にしていると気付くこともなく4G容量を無駄に使うことになります。

「Wi-Fiアシスト」を「オフ」にして「非公開ネットワーク」を利用していると、Wi-Fiにも4Gにも接続できないためインターネットが使えなくなる場合があります。その場合は設定のWi-Fiで「非公開ネットワーク」に手動で再接続する必要があります。

まとめ

説明にあるように非公開にしてもSSIDを検出する方法はありますが、公開にすることでセキュリティリスクは確実に増大します。

Appleの説明どおりに公開にしてもすぐには問題にならないでしょう。しかし、マンションなどで近隣から長期間パケットを採取できる環境では、暗号が解読されWi-Fiをタダ乗りされるリスクが高まることは理解しておく必要があります。

| Amazonで見る |

コメント

この記事の内容はおそらくAppleの意図している内容ではありません。

Appleはおそらく、非表示のSSIDを端末に登録すると、その端末は外出先などでも常にそのブロードキャストされていないSSIDを探そうとして、結局SSIDの情報が反対に広範囲に端末がブロードキャストしてしまうことを言っているのではないでしょうか。

また、常にブロードキャストされていないSSIDを探索するため、より多くの電力を消費するデメリットもあります。

コメントを頂き、ありがとうございます。

まず、iOS機器のWi-Fiはモバイルルーターなどと違い、1回路しか搭載されていません。

そのため、親機を通して通信するか、3G/4G/LTEなどのWAN回線をテザリングとして中継するかのどちらかの用途でしか使えません。2.4GHzと5GHzも同時には使えません。

したがって、Wi-Fiを中継することはできませんので、非表示のSSIDをブロードキャストすることはありません。

電力に関して、登録されているSSIDだけを探しているわけではないことは、Wi-Fiを見ると知らないSSIDがたくさん表示されることから明らかです。

Wi-Fiをオンにしている限り常に接続先を探しているので、非表示のSSIDを登録することが消費電力の増加につながることにはなりません。

この記事の主張は妥当だと思います。

集合住宅でWi-Fiのタダ乗りなど、言い方を変えれば電波泥棒みたいでしょう。無防備なWi-Fiセキュリティの存在は近隣住民と揉める要因にもなりかねません。自身の身を守るためにも、積極的にSSIDは隠す方が良いんじゃないですか。

ネットワーク企業でも採用されているIEEE802.1X認証のWi-FiでさえSSIDをステルスにすると「Appleの推奨設定に満たない」なんて笑い話にすらなりません。

私も普通にiPhone買って使っていますし、Wi-Fiのセキュリティレベルを上げれば上げるほど「Appleの推奨設定から遠ざかっていく」のが不思議でなりませんでした。それを調べていたらこちらの記事まで辿り着いたんですけれどね。

iPhone(iPod?)の音楽音量を上げて聞いていたから耳が悪くなったとかの訴訟裁判がありましたけど、結局これも同じようなものだと思います。

コメントを頂き、ありがとうございます。

実際問題としてWEPなどの弱い暗号化で使われているWi-Fiは殆どないでしょうから、WPA/WPA2を使っていればステルスにしなくてもタダ乗りされることは無いと思います。

ただ、今後とも破られる危険性は皆無とは言えないので防げる設定はしておいた方が良いと思います。

IEEE802.1Xでも足りないなどありえないですね。AES暗号化と別サーバーでの認証を組み合わせることになりますので突破するのは不可能です。

今回は警告表示だけなので集団訴訟にはなっていませんが、iOS10はiOS9に比べてWi-Fiの接続性が悪くなっているという噂もありますし、今後、動きがあるかもしれません。

http://www.lifehacker.jp/2010/09/100914ssidsecure.html

これのことをAppleは言ってるのでは?

コメントを頂き、ありがとうございます。

また、記事を教えて頂きありがとうございます。

御指摘のようにAppleの主張はこの記事の元を根拠としている可能性はあります。

ただし、これは2010年9月18日に投稿されています。6年以上も前の記事です。

それなのにAppleは、何故、今になって公開設定にするように指示しているのか。ここが問題です。

また、記事での指摘のようにステルス設定が無駄なら、何故、いまだに無線LANにはステルス設定が残っているのかということです。

ハッカーに対しては何をやっても意味はありません。

ステルス設定にする意味は、出来心でのタダ乗りを防ぐことです。

ではなぜ、意味のないWEP機能がまだルーターに残っているのですか?

コメントを頂き、ありがとうございます。

WEPが意味がないかどうかは分かりませんが、いまだに使われているNINTENDO DSなどWEPにしか対応していない機器への対応はWi-Fi機器メーカーにとって重要なことだと思われます。

なお、この記事は個人的な意見です。Appleの勧告やlifehackerの記事が正しいと思われるなら公開設定にしては如何でしょうか。

公開設定にしてくるように今更言ってくるのかは、Wi-Fiチップの問題だと思います

6以前のiPhoneにはSSIDが非公開かどうか認識する機能がないのだと思われます

コメントを頂き、ありがとうございます。

御指摘のようにWi-Fiチップの問題の可能性は高いです。

ただ、iPhone 6s以降に搭載されたWi-Fiチップで検出可能なら、6年も前から指摘されていた問題にやっと対応できるハードになったのですから、iOS 9で「セキュリティに関する勧告」を表示する機能を実装すべきだったと思われます。

それなのにWi-Fiアシストの問題が発生した後での実装には疑問が残ります。

WEPしか対応していないニンテンドーDSのインターネットサービスは終了していますから、もうWEPは必要ないですよね

記事が古いとの意見もありますが、2015年に出たこちらのコラムにもネットワークは非公開にしない方が良いと記載されています

https://the01.jp/p000137/

コメントを頂き、ありがとうございます。

WEPを使っているのはNINTENDO DSだけではありませんし、NINTENDO DSにはインターネットブラウザーも付いています。

御指摘の記事はもっともですが、クライアントが発するSSIDビーコンを受信して表示できる装置がどれだけあるのか、アプリで出来るとしてそのアプリで待ち受けているハッカーがどれだけいるのか、見つけたSSIDを発信している端末を特定できるのか、特定できたとして所有者の家までストーキングするハッカーがどれだけいるのか。

可能性の話ならカジュアルハッキングの方が遥かに多いと思えます。

この記事が間違っていると思うなら公開設定にしたら如何でしょうか。

ビーコンを収集してストーキングするハッカーは少ないですが、居ないとも限りません。

カジュアルなハッキングはそもそもWPA2-PSKで強固なパスワードを設定していれば問題ないですし、リスク的にはSSIDを隠蔽した方が危ないと思います

何度も言っておりますが、この記事が間違っていると思われるなら、反論せず ”あなただけ” が公開設定にすればよいことです。

可能性の話でいくら議論しても収拾がつきません。

申し訳御座いませんが、これ以上のコメントはスパムとして処理させて頂きます。

リンク先の人、一生懸命「危ない危ない」って叫んでるけど、公開でも非公開でも同様の危険性があるのに非公開の時だけ危ないって言ってるように感じた

非公開でもSSIDバラまいてる!って、システム的には、公開でもバラまいてるっぽいし、非公開でもパケ解析で~は、公開でも同じ方法でパケ解析できるんじゃないの?

コメントを頂きありがとうございます。

非公開でもパケット解析で分かるのなら、公開にすればより早く解析が可能なことは自明です。

なのに非公開のデメリットだけを誇張するのは何かしらの意図があるとも思えてしまいます。

WiFiアクセスポイントが氾濫している現状で、不必要なSSIDをフィルターできる機能もないのにさらにSSIDを垂れ流すことを推奨するとは何事か、と考えています。

公開する気の無いのにネットワーク名だけ大量に表示される様はまさに汚染LANというやつです。

コメントを頂き、ありがとうございます。

確かに街中のSSIDの数は異常に多いですね。

公衆無線LANは仕方ないですが、Wi-Fi親機のデフォルト設定のままと分かるSSIDは店舗内の業務用で客に使わせるものではないのですから隠すべきでしょう。

iOS機器の設定のWi-Fiにある「接続を確認」が「オフ」なら未登録のSSIDは表示しないでよいと思います。そうすればフィルターとして機能すると思います。

気付いたらWi-Fiが4Gに切り替わってたり、メッセージが出る理由がやっとわかりましたありがとうございます。セブンはめんどくさいです。

コメントを頂き、ありがとうございます。

最近、自宅のWi-Fi設定がいつの間にか消えており、そのため自宅のWi-Fiに接続できず4Gで通信していることがありました。

Wi-Fiアシスト以外にもWi-Fi関係のバグがあるようです。

iOS 10 のセキュリティに関する勧告について記載されていて参考になりました。

しかし、気になる点が見受けられましたので、拙筆ながら私見のほどを申し上げます。

実際にSSIDのステルス機能は存在しますが、まずSSIDは他の無線LANと識別するために設計されていて、平文によるブロードキャストが前提にあると認識しております。

SSIDを隠蔽すると、親機のビーコンにSSIDの情報が含まれなくなりますが、同様にSSIDの情報を含まない他のビーコンを子機が感知すれば、プロード要求によってせっかく隠蔽したSSIDを平文で発信してしまう恐れが想像できます。それによってSSIDが共有されて、より多くの脅威に晒されるとも否定することはできません。

iOSデバイスは基本的に持ち歩く設計なので、上記のような状況に遭遇しやすいです。

親機に接続する際にも、SSIDは子機から平文で発信されるため、この点においてはSSIDを隠蔽しない場合に同等です。無線LANの利用に対して悪意がなくともSSIDなんて時間さえ合えば簡単に傍受できます。その上に悪意があればパスフレーズの解読を行う程度が必至ではないでしょうか。

SSIDを、個人を特定できる情報と表現するには難点があるものの、SSIDを隠蔽しない場合よりセキュリティの安全性が低くなる可能性は予想されます。

セキュリティに関しては、WPAなどの認証プログラムが利用できますので、これが突破されない限り安全と言われています。

SSIDをセキュリティの保護に利用することは本来意図しない用途ですし、そもそもセキュリティの要件として不足している機能なので、暗号化を差し置いてそれを全面的に推奨する姿勢には疑問を感じます。

確かに個人の発言は自由ですが、それと共に情報を共有して改善できる点はより良くしていく方針も重要に存じます。

この意見が否定的という可能性が見込まれます。ご気分を悪くされた場合には大変恐れ入りますが、私としては情報や意見を共有しているだけに過ぎないことをご留意いただきたい次第です。

コメントを頂きありがとうございます。

ご指摘のようにSSIDにはセキュリティの機能は無いにも関わらず、そこに嘘を混ぜた警告を発することで重要な暗号化されていないWi-Fiに関する警告を台無しにしています。

iOSのWi-Fiに関するセキュリティ警告には何種類かあり、暗号化されていないWi-Fiに関するものもあります。店舗のフリーWi-Fiなどですが、これはVPNなどで防御しないと簡単に傍受されてしまいます。

しかしSSIDの隠蔽を行うセキュリティ意識の高い人に対して私利私欲による警告を発し、更に個人情報漏洩という脅しをかけて不安を煽っています。

「重要な警告」と「私利私欲による警告(脅し)」を同じ仕組みで発しているためiOSの警告すべてに疑問を感じるようになります。

その結果、警告を「信じる/信じない」の択一になってしまいます。

私としては、個々の警告ごとに重要性を判断し対処してもらいたいのですが、Appleが嘘の警告を混ぜてしまった時点で、Wi-Fiに関する警告という仕組みの信用を失う結果となってしまいました。

無線LANの話題になると、素人がゾロゾロ出てきて、我がセキュリティの完璧さを主張しますね。

>リスク的にはSSIDを隠蔽した方が危ないと思います

それはありません。だから管理人さんも考察を書かれている訳です。

次のようなアクセスポイントがご近所に一斉に表示されたら、どう思うでしょうか。

TOYOTA_HIDDEN_WiFI

SATOU_TAROU

それこそ、ど素人に対してすら、無駄な興味を誘います。パスワードが誕生日もどきとかだと目も当てられません。有名人が多数iCloudを乗っ取られて画像を盗まれていますよね。

ネットワークをキャプチャされれば、SSIDを隠しても同じだとの主張が散見されますが、近所の小学生にすらIDが露呈してしまう公開設定のどこが「SSIDを隠蔽した方が危ない」のかまったく解せません。

むしろ危ないのはあなたの方です。以上。

コメントを頂きありがとうございます。

セキュリティについては絶対と言えることはありませんし、可能性についても少なければ安全とも言えません。

反論されている方は自身のセキュリティポリシーに絶対の自信をお持ちなのですが、あと一つ、他者の賛同を得て正しいことを確信したいようです。

しかし、私も自身のセキュリティポリシーがありますので賛同することはできません。

また、企業というものは平気で嘘をつきます。特に金が絡むと専門家でも騙せるように巧妙な嘘をつきます。

これは企業で働いていれば嫌というほど見ているはずです。

なのに何故、大企業の言うことだと信じてしまうのでしょうか。

まず素人のようであればネットワーク設定を変更することは想像できないのですが、どういった場面を想定されているのでしょうか。

最近のネットワーク機器には、技術的な設定に関する説明書が付属していません。更に既定 SSID を MACアドレス を基に生成するなど標準的と言える設定内容で出荷されています。このような状況でわざわざ簡易的なセキュリティに変更して脆弱にさせる場面が理解できません。

また、SSID を隠蔽した場合ではクライアントが プローブ要求 を実行することになりますが、SSID を隠蔽した アクセスポイント すべてに対して、自動接続のために無差別に SSID を発信する可能性が予想されます。

隠蔽した SSID を自宅で接続する際および携帯する度に発信する危険に晒される場合か、親機が動作している間狭い範囲で危険に晒される場合か、どちらが安全と言えるでしょうか。

SSID の隠蔽は、IEEE が実装したのではなく、設計メーカーから広まった機能のはずですが…

コメントを頂きありがとうございます。

デフォルト設定が強固で、設定を変更することが「簡易的なセキュリティに変更して脆弱にさせる」ことと決めつけていることが理解できません。

また、クライアントがSSIDをブロードキャストすることが危険と言われますが、それを誰が受信するのでしょうか。

クライアントがブロードキャストするSSIDを知るには意図的にハッキングツールを使うしかありません。

そのような相手にはどのような方法を以っても完全な防御はできません。

IEEEで制定されていなければ間違いであるという考えも違うのではと思います。

セキュリティに「絶対」ということはありませんので、自分の信じる方法で防御すればよいと思います。

それで被害を受ければ自己責任ですし、Appleの言う通り設定して被害を受けても自己責任です。Appleが保証してくれるわけではありません。

特にAppleの言うことはiPhone4のアンテナ問題など過去に何度も「嘘」をついていますので信用できません。

※ 返信ボタンがなく他で代用していますが、2017年10月13日 14:18 に投稿された Solomon という方のコメントに宛てています。

恐れ入ります。コメントごとに返信ボタンが用意されていたので、返信元のコメントが判明すると見立てていました。

意図した返信先は、2017年7月22日 13:14 に投稿された 面倒くさい人が山盛りですね という方のコメントです。

趣旨としては、例に挙げられた SSID やパスワードが誕生日といった内容は、明らかに簡易的な内容と捉えることができます。そのように素人のような方が、自らセキュリティを脆弱にする可能性が見受けられません。その認識すらない場合はまた別の問題です。

また、ハッキングツールと仰いますが、意図的に SSIDを隠蔽したアクセスポイントを設置すれば、アクセスポイントのビーコンを受信したクライアントが、自動接続を試みて平文の SSID を含めた プローブ要求 を発信します。これを受信して復号する程度で見れます。

その上に、その取得した SSID と同一の SSID を設定したアクセスポイントを設置すれば、セキュリティ認証の手順まで実行できます。そこでは、暗号化されているとはいえパスフレーズを含んだ情報が発信されるため、これを保存すればオフラインで解析が実現します。 SSID を公開するよりも危険性が高まります。

上記の作業は、SSID を公開しているアクセスポイントから SSID を入手する手順に、2ステップほど増えただけです。スマートデバイス が普及した現代ではアクセスポイントを簡単に設置できると見込まれます。

絶対的なセキュリティが存在しないことは常識の範囲です。

私の主張としては、アクセスポイント周辺のみから危険に晒されるより、それに留まらず携帯する度に危険に晒されることが目に見えている機能を使用する方が不利に見えます。

現時点ではパスフレーズの解析が困難であっても、将来でもセキュリティを危険に晒すような行為が広まって問題になることを避けるべきと提示します。

コメントを頂きありがとうございます。

見難くなるので[返信]を3階層までの入れ子としていたため、それ以上は返信では返せないようになっていました。多少見難くなりますが階層を増やしましたので[返信]ボタンは表示されるようになりました。

いろいろコメントで情報を頂き勉強させて頂きました。この点に関してはコメント頂いた方々に感謝しております。

御指摘のように技術的な観点からビーコンでSSIDを発信しながら歩き回るのは危険であるということは理解しました。

しかし、セキュリティに絶対的な解は無いため、通常は可能性の低い方法を選択します。

某N社では、自社開発のWeMailというメールクライアントを標準メーラーとしていました。

多くのセキュリティの専門家が対策を講じていても全世界で使われ狙われる可能性が高いOutlook ExpressやOutlookより、狙われたら迅速なセキュリティ的対応は不可能でも自社開発のWeMailの方が狙われる可能性が低いと判断されたためです。

ビーコンでSSIDを発信していたとしても発信している人が常に移動しており発信している人が沢山いる状況で、発信者を特定し、その人の家までついて行き、ハッキングをかける可能性より、無限の時間の中で近隣の住居にハッキングをかける可能性の方が高いと私は考えます。

また、他人がビーコンでSSIDを検出しターゲットの親機にタダ乗りしても何の利益もありませんが、近隣の住居からタダ乗りすることはインターネット契約が不要となり明確な利益が発生します。

したがって、可能性としても近隣からのタダ乗りの方が危険性は高いと思います。

私は技術的な論拠より可能性が多いか少ないかで判断すべきと考えます。